Oliwier Komorowski 197808

Jakub Nowak 197860

Olivia Jackiewicz 197920

Certyfikaty SSL (Secure Socket Layer) są kluczowym elementem bezpieczeństwa w sieci, umożliwiającym szyfrowaną komunikację pomiędzy użytkownikiem a serwerem WWW. Let's Encrypt to darmowy, automatyczny i otwarty dostawca certyfikatów SSL.

Niniejszy dokument przedstawia proces instalacji, aktualizacji i odnowienia certyfikatów Let's Encrypt z wykorzystaniem różnych serwerów WWW oraz środowisk hostingowych.

Let's Encrypt to urząd certyfikacji (CA), który oferuje:

Jego głównym celem jest uproszczenie wdrażania HTTPS, szczególnie przez małe strony i projekty.

Przed wydaniem certyfikatu Let's Encrypt wymaga potwierdzenia, że domena należy do osoby składającej żądanie. Obsługiwane są trzy główne metody:

.well-known/acme-challenge/ na serwerze HTTP.Zalety: prostota i szybkość, dobra automatyzacja.

Wady: brak obsługi wildcard, konieczność działającego serwera HTTP.

Polega na dodaniu rekordu TXT _acme-challenge do strefy DNS domeny.

Let's Encrypt sprawdza zawartość rekordu.

Zalety: możliwość wystawiania certyfikatów wildcard, nie wymaga portu 80.

Wady: wymaga dostępu do konfiguracji DNS, propagacja może trwać.

| Metoda | Wildcard | Potrzebny port | Szybkość | Automatyzacja |

|---|---|---|---|---|

| HTTP-01 | Nie | 80 | Wysoka | Wysoka |

| DNS-01 | Tak | brak | Średnia | Niższa |

| TLS-ALPN-01 | Nie | 443 | Wysoka | Wysoka (Caddy) |

ssh root@<ADRES_IP>

apt update && apt upgrade -y

Apache:

apt install -y apache2 certbot python3-certbot-apache ufw

Lighttpd:

apt install -y lighttpd certbot python3-certbot-lighttpd ufw

Zapora:

ufw allow OpenSSH

ufw allow 'Apache Full'

ufw allow 80

ufw allow 443

ufw enable

Po wykonaniu powyższych czynności strona prezentuje się następująco:

Let's Encrypt oferuje dwa środowiska:

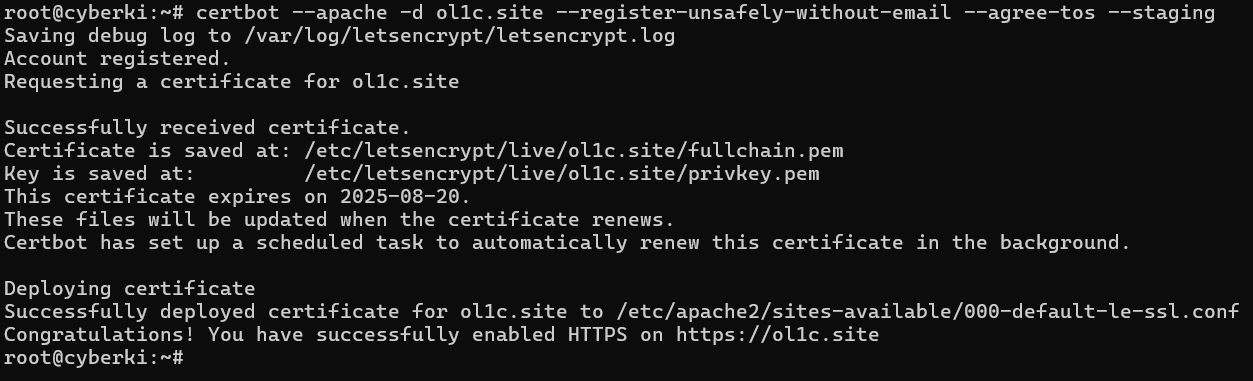

Użycie flagi --staging jest zalecane przy pierwszych testach i automatyzacji:

certbot --apache -d domena.pl --staging

Apache:

certbot --apache -d twoja-domena.pl --staging --agree-tos --register-unsafely-without-email

Lighttpd (webroot)

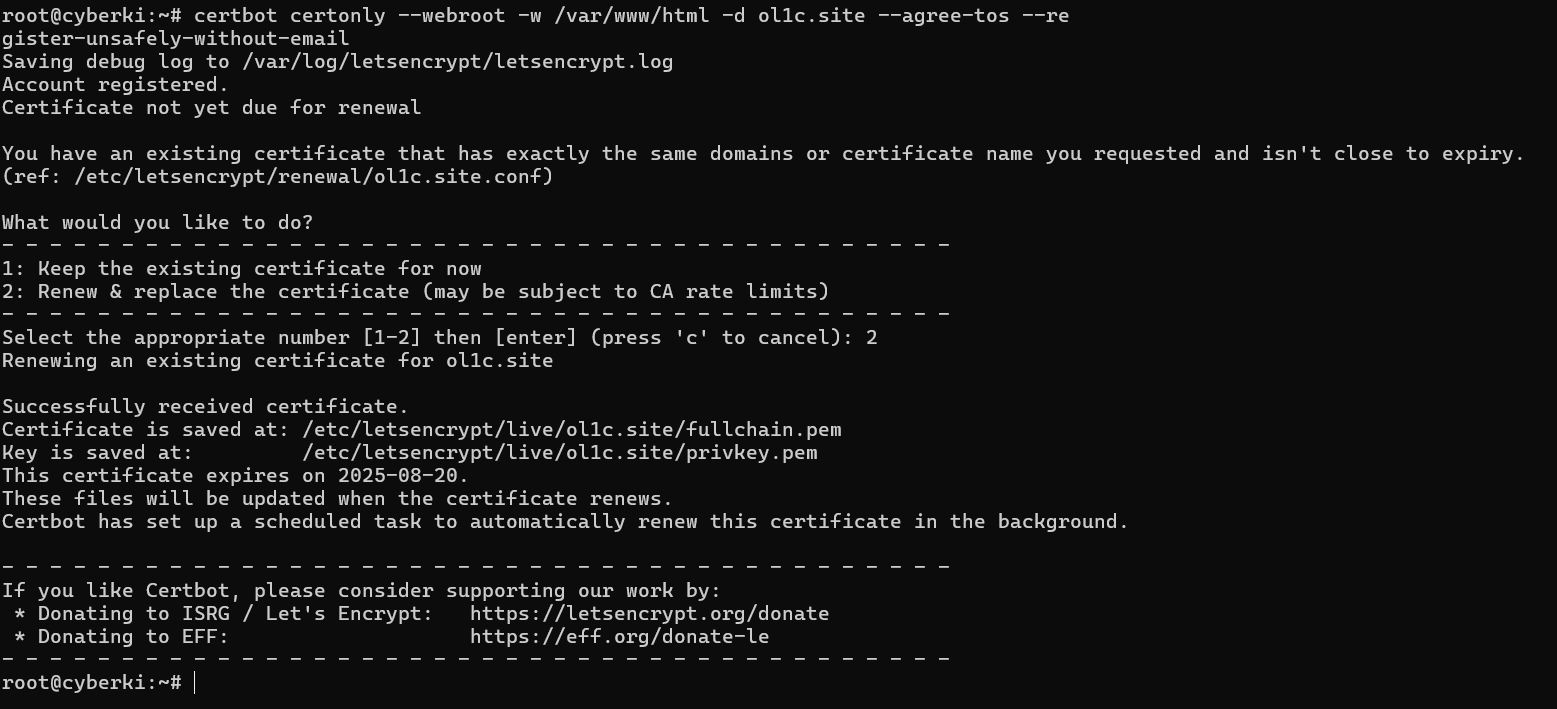

certbot certonly --webroot -w /var/www/html -d twoja-domena.pl --agree-tos --register-unsafely-without-email

Po wykonaniu powyższych kroków otrzymujemy rezultat:

Jak widzimy powyżej, pozostanie na środowisku testowym uniemożliwia odpalenie certyfikatu. Należy przejść na tryb produkcyjny usuwając --staging.

certbot certonly --webroot -w /var/www/html -d twoja-domena.pl --agree-tos --register-unsafely-without-email

Strona jest już zabezpieczona

Caddy to serwer WWW, który automatyzuje uzyskiwanie i odnawianie certyfikatów Let's Encrypt:

Obsługuje HTTP-01 i TLS-ALPN-01.

Wystarczy odpowiedni wpis w Caddyfile, np.:

example.com {

root * /var/www/html

file_server

tls user@example.com

}

Uruchomienie:

./caddy run

Certyfikat zostanie automatycznie pobrany i aktywowany.

Certyfikaty Let's Encrypt są ważne przez 90 dni. Zalecane jest automatyczne odnawianie.

Certbot instaluje domyślnie certbot.timer:

systemctl status certbot.timer

certbot renew --dry-run

certbot renew

openssl x509 -enddate -noout < /etc/letsencrypt/live/twoja-domena.pl/cert.pem

Zaloguj się do cPanel.

Przejdź do SSL/TLS Status.

Zaznacz domeny i kliknij Run AutoSSL.

Certyfikat zostanie zainstalowany automatycznie.

Odwiedź https://twoja-domena.pl, aby zweryfikować działanie.

Większość hostingów odnawia AutoSSL automatycznie co 60–90 dni.

Let's Encrypt to nowoczesne, darmowe i bezpieczne rozwiązanie do zapewnienia komunikacji HTTPS. Obsługuje wiele metod weryfikacji własności domeny, co pozwala dopasować proces do konkretnego środowiska. Certbot, Apache, Lighttpd, Caddy oraz panele hostingowe takie jak cPanel umożliwiają szybkie i skuteczne wdrożenie certyfikatu SSL dla każdej strony WWW.